30 万条用户数据泄露,Polymarket 安全问题引发强烈争议

30 万条用户数据泄露,Polymarket 安全问题引发强烈争议

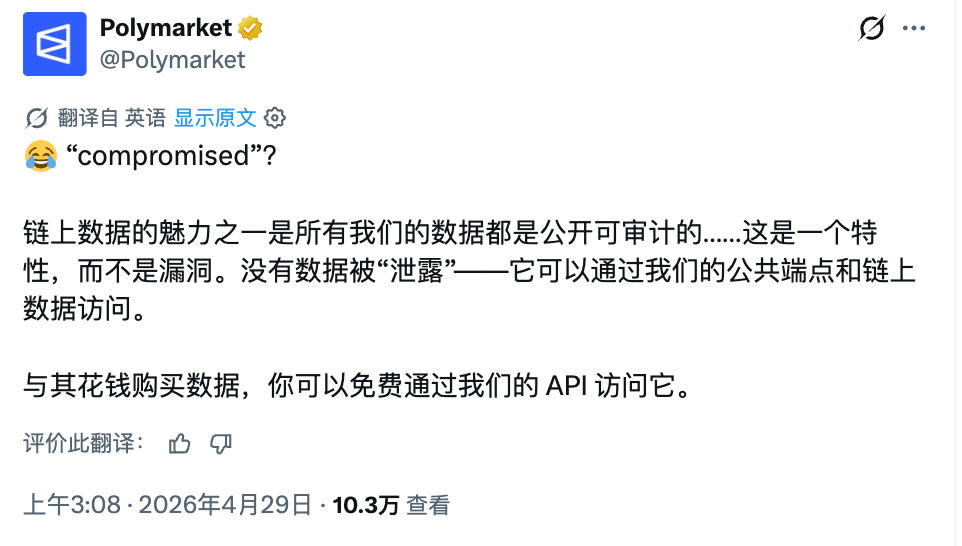

区块链威胁情报账号 Dark Web Informer 次日在 X 披露此事。Polymarket 当天作出回应,称所涉数据「本就可通过公开 API 访问」,将事件定性为「功能」而非泄露。但官方声明未直接处理黑客所列的 API 错误配置和漏洞利用细节。

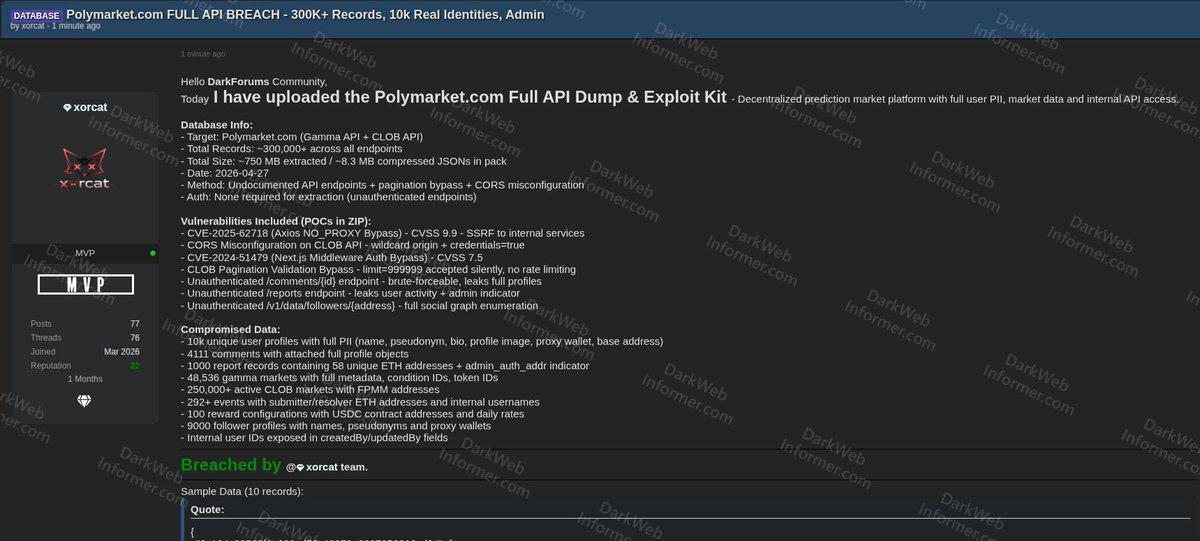

4 月 27 日,化名「xorcat」的攻击者在某网络犯罪论坛上传了一份压缩包:8.3MB 的 JSON 文件,解压后达到约 750MB,内含逾 30 万条从 Polymarket 提取的记录、5 个工作中的漏洞利用脚本(PoC)以及一份技术报告。

Polymarket 当日回应。但回应不是常见的危机公关式致歉与排查,而是一段近乎挑衅的反驳。该平台官方账号在 X 发文调侃,所有相关内容都可通过公开端点和链上数据访问,定性为「这是功能,不是漏洞」。

事件由此演变为罗生门:黑客方坚称这是一次未通报即公开发布的数据攻击,并具体指向几处 API 错误配置;平台方坚称所有内容均为公开数据,没有任何私密信息被泄露。

攻击路径:「一连串没上锁的门」

按 xorcat 在论坛贴文中的描述,攻击没有依赖任何单一的复杂漏洞,而更像穿过了一连串没上锁的门。据网络安全媒体 The CyberSec Guru 复盘,攻击主要利用了三类问题:未公开的 API 端点、CLOB(中央限价订单簿)交易 API 的分页绕过,以及一处 CORS(跨域资源共享)错误配置。

公开报告指出,Polymarket 多个端点据称完全不需要身份验证。比如评论端点支持暴力枚举完整的用户档案;报告端点暴露了用户活动数据;关注者端点允许任何人在不登录的情况下勾画任意钱包地址的完整社交关系图。

30 万+条记录里到底装了什么

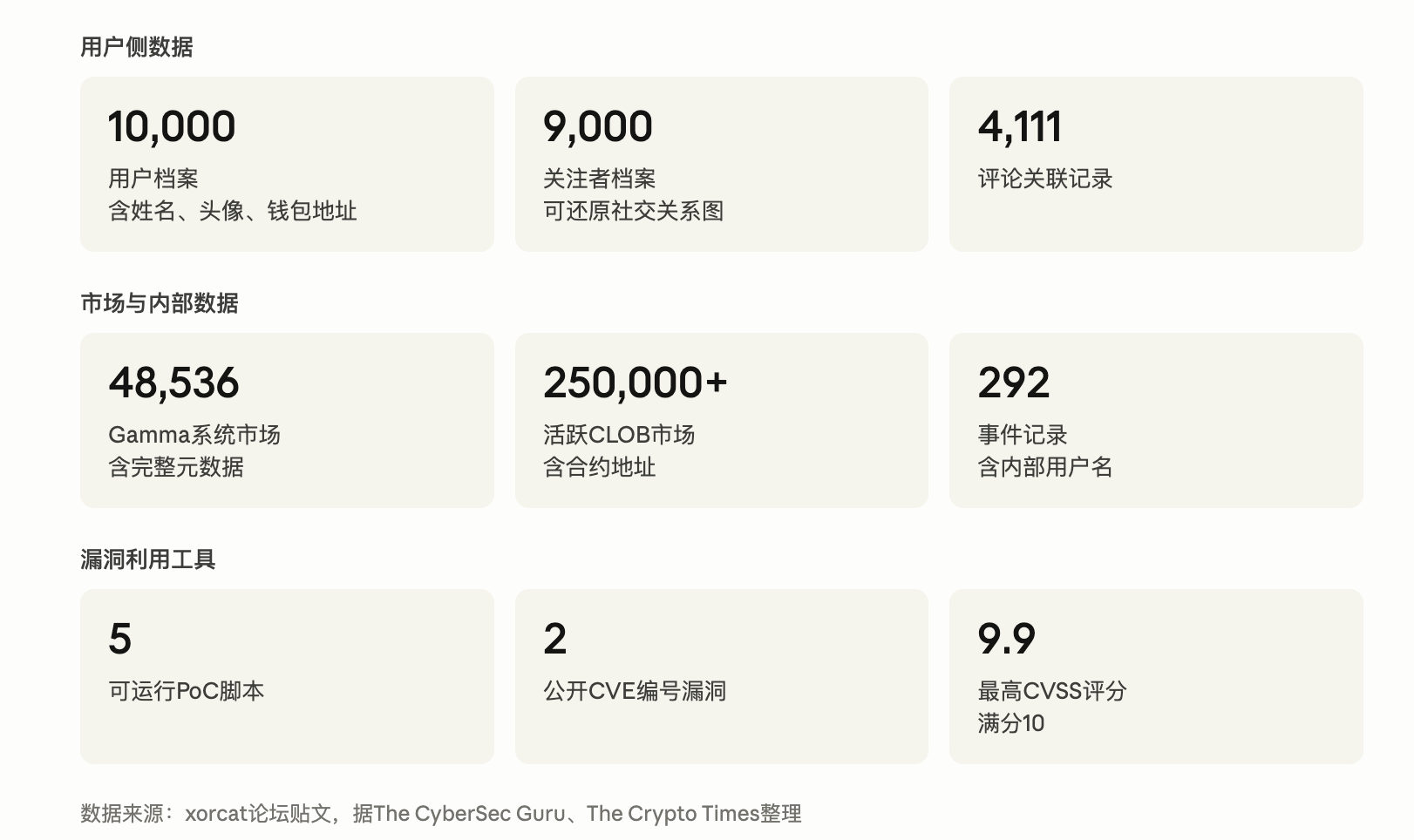

xorcat 论坛贴文及 The CyberSec Guru、The Crypto Times 的复盘显示,外泄包大致按用户、市场、攻击工具三类组织(参见下方数据卡)。

用户侧的 1 万条独立用户档案包含姓名、昵称、个人简介、头像、代理钱包地址和底层钱包地址。9000 条关注者档案能勾勒出社交关系图。4111 条评论数据均带有附属用户档案。1000 条报告记录中涉及 58 个独立的以太坊地址。createdBy和updatedBy等内部用户 ID 字段也散落各处,间接还原了平台账户结构的部分轮廓。

市场侧涵盖 48,536 个来自 Polymarket Gamma 系统的市场(含完整元数据、condition ID、token ID)、超过 25 万个活跃的 CLOB 市场(附 FPMM 合约地址)、292 条带有提交者及裁定者内部用户名和钱包地址的事件,以及 100 份附带 USDC 合约地址和每日支付率的奖励配置。

钱包地址在链上本身是匿名的,但当它们与姓名、个人简介、头像同时出现,匿名性便随即坍塌。 这是 Polymarket 此次回应中未触及的核心争议:

数据是否「公开」,与数据被聚合后是否仍能保护用户身份,是两个不同问题。

「这是功能不是漏洞」:Polymarket 的反驳

Polymarket 4 月 28 日在 X 发布的回应只有一条推文。该平台以表情符号「😂」开场,先质疑「被攻陷」一词,再逐条反驳:链上数据本就可被公开审计,没有数据被「泄露」,相同信息原本就可以通过公开 API 免费获取,不必付费购买。整段表述以「这是功能,不是漏洞」作为定性。

The Crypto Times 在报道中指出,Polymarket 的回应没有直接处理黑客所提出的具体技术指控,包括 API 错误配置、CORS 错误配置、未公开端点、缺失的速率限制等。平台在「数据是否公开」这一最容易反驳的层面强势开火,但对「攻击者通过非预期路径批量提取并打包」这一更核心的安全问题保持沉默。

xorcat 方面也称事前未通知 Polymarket,理由是该平台没有漏洞赏金计划。这一点目前未得到第三方核实,但若属实,便折射出 Polymarket 在主动安全治理方面的某种空缺:没有正式的负责任披露通道,攻击者倾向于直接公开发布而非内部上报。

这不是 Polymarket 第一次被曝安全问题

回到时间线,2024 年 8 月至 9 月,多名通过 Google 账号登录 Polymarket 的用户报告 USDC 被盗,攻击者利用 Magic Labs SDK 中proxy函数调用,将用户余额转入钓鱼地址。Polymarket 客服在 9 月底前确认了至少 5 起类似攻击。

2025 年 11 月,黑客利用 Polymarket 评论区发布钓鱼链接,被点击后向用户设备植入恶意脚本,相关诈骗活动累计造成超过 50 万美元损失。

2025 年 12 月,再次出现批量账户被盗。Polymarket 在 Discord 确认事件,归因于「第三方身份认证服务的漏洞」。社交媒体讨论普遍指向通过 Magic Labs 邮箱登录的用户群体,平台未公开点名涉事服务商,亦未披露受影响用户具体数量与损失规模。

每次事件后,平台都给出过不同程度的回应:有归咎于第三方服务商的,有承认问题并承诺联系受影响用户的。本次 xorcat 事件是其中第一次以「这本来就是公开数据」作为完整防线。从历史脉络看,本次回应更像是一次对事件性质的争夺,而非常规意义上的安全事件应对。

截至发稿,Polymarket 未对 xorcat 所披露的具体技术漏洞作出修复说明,论坛上的 PoC 脚本仍可被任何人下载。

作者:克洛德,深潮 TechFlow

免责声明:含第三方意见,不构成财务建议

Claude 中转站生意:封锁越严,灰产越完整

1 小时前

Bittrex 要求撤销 2023 年 SEC 和解协议,并收回 2400 万美元罚款

1 小时前

a16z近期密集布局AI与加密:推出22亿美元Crypto Fund5,并连续投资多家AI公司

1 小时前

昨日比特币现货 ETF 净流入 4585 万美元

1 小时前

EDGEX短时涨超6%,市值突破5亿美元

1 小时前

OpenAI 联合 AMD 及英伟达等企业发布 MRC 开放网络协议

1 小时前

xAI 把算力租给了 Anthropic:马斯克的算力帝国开始漏风

1 小时前